Retour au blog

Retour au blog

En 2021, Microsoft a exigé TPM 2.0 pour installer Windows 11. Des millions d'ordinateurs déclarés incompatibles du jour au lendemain. La presse a hurlé, les forums ont débordé de frustration, et TPM est entré dans le vocabulaire grand public avec une image désastreuse : celle d'un obstacle arbitraire inventé pour forcer le renouvellement du matériel.

Une réputation profondément injuste

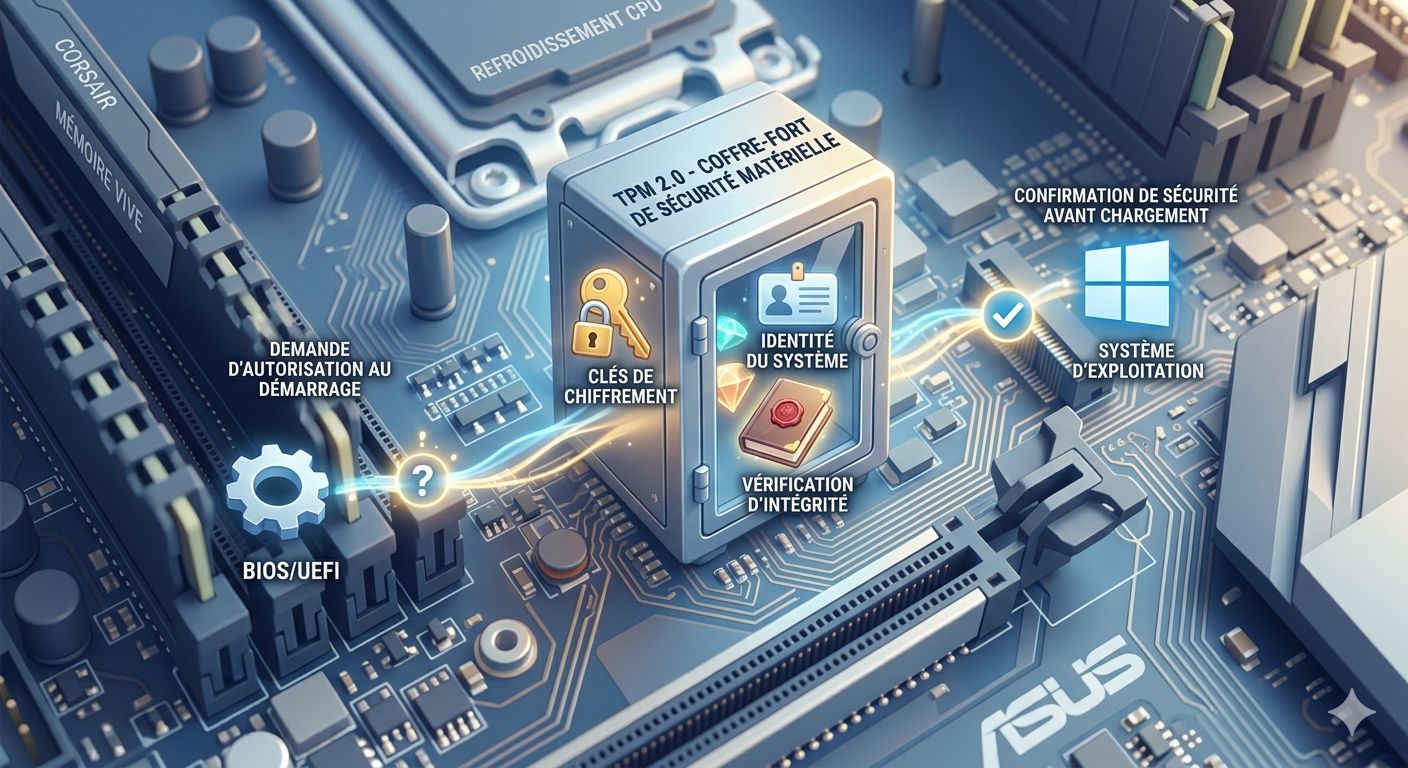

TPM n'est pas un outil de contrôle. C'est un coffre-fort matériel. Son rôle est simple : stocker des clés cryptographiques sensibles dans une puce physique, isolée du reste du système. Ces clés ne peuvent pas être extraites par un logiciel. Elles ne voyagent pas sur le réseau. Elles n'existent que là, sur cette puce, sur cette machine.

Vous l'utilisez déjà tous les jours

Le keystore matériel d'Android, la Secure Enclave d'Apple — ce sont exactement les mêmes principes. Ce sont ces puces qui protègent votre empreinte digitale, vos clés de paiement, vos identifiants biométriques sur votre téléphone. Personne ne s'en plaint. Tout le monde en bénéficie, sans même le savoir.

TPM fait la même chose sur PC et sur Linux. Il attendait juste d'être utilisé pour ce qu'il est vraiment : un outil de protection, pas une barrière.

Lockystar et TPM

C'est exactement l'usage que nous en faisons chez Lockystar : le profil utilisateur — qui contient votre clé privée — sera prochainement protégé par la puce TPM sur Windows et Linux. Une couche de sécurité matérielle, sur les machines qui en sont équipées, pour que votre identité cryptographique ne puisse plus être attaquée hors ligne.